Microsoft 365 Threat Intelligence cung cấp cho người quản trị kiến thức dựa trên bằng chứng và lời khuyên hữu ích có thể được sử dụng để đưa ra quyết định sáng suốt về việc bảo vệ và ứng phó với các cuộc tấn công mạng nhằm vào user của họ.

Thực Hiện Tấn Công bằng Credentials Harvest

Task 1: Thiết Lập Cuộc Tấn Công Lừa Đảo

Phần này bạn sẽ mô phỏng tấn công sử dụng một URL để thu thập tên và mật khẩu của User.

Trong kỹ thuật Credentials Harvest, tin tặc tạo ra một tin nhắn, với một URL trong tin nhắn. Khi mục tiêu nhấp vào URL trong tin nhắn, họ sẽ được đưa đến một trang web nổi tiếng và đáng tin cậy để thu hút mục tiêu đăng nhập bằng username và mật khẩu của họ.

- Tại trình duyệt đã đăng nhập vào têncủabạn@customdomain, mở tab khác truy cập trang https://security.microsoft.com.

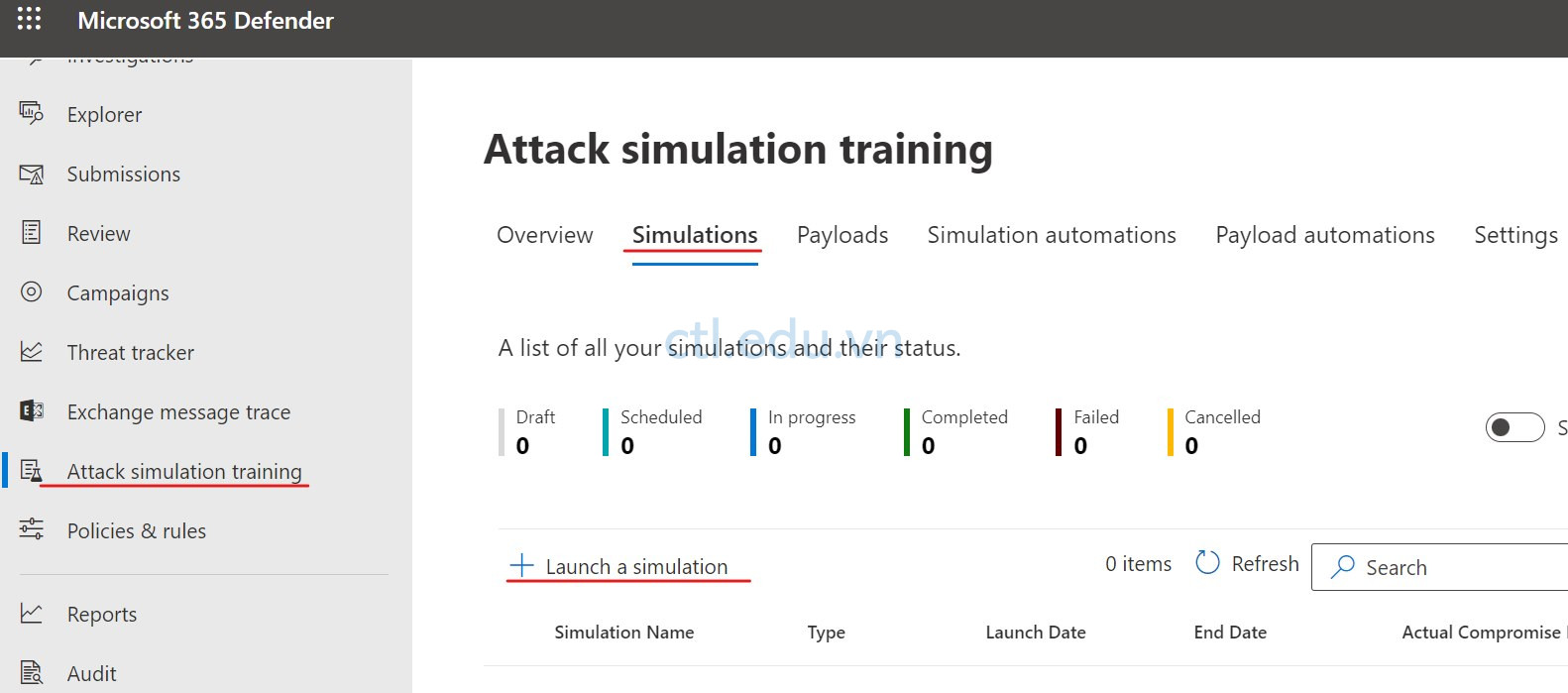

- Màn hình Microsoft Defender, menu trái chọn Mail & Collaboration\Attack simulation training.

- Màn hình Attack simulation training, chọn tab Simulations và chọn + Launch a simulation.

4. Màn hình Select Technique, chọn option Credentials Harvest, ấn Next

5. Màn hình Name Simulation, nhập các thông tin sau:

- Simulation Name: PhishingTest1

- Description: This simulation is to provide insight on targeted email threats against users inside the company.

- Ấn Next

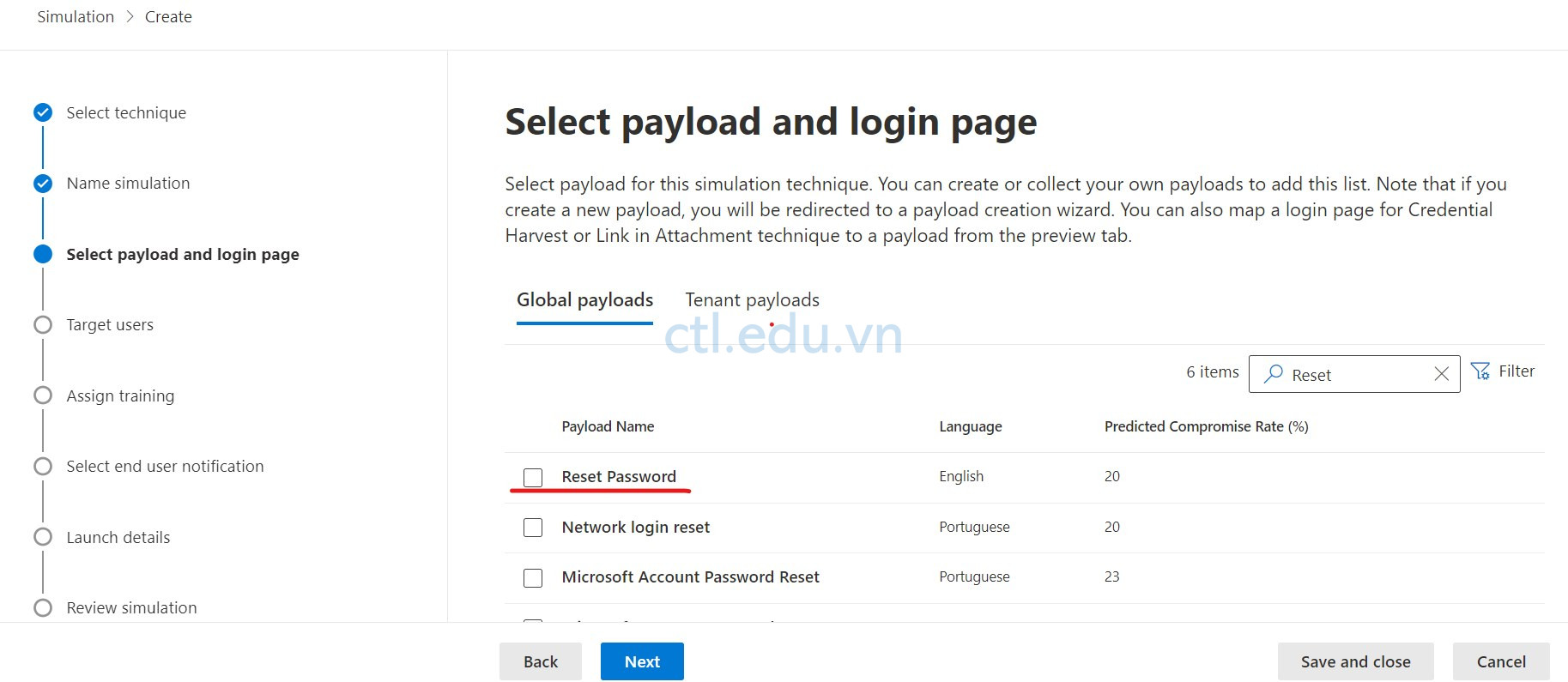

6. Màn hình Select payload and login page, check chọn Reset Password ấn Next

7. Màn hình Target Users, chọn option Include all users in my organization. ấn Next.

8. Màn hình Exclude users, ấn Next.

9. Màn hình Assign Training, chọn option Assign training for me (Recommended) trong phần Due Date chọn 7 days after Simulation ends ấn Next.

10. Màn hình Select Phish landing page chọn các thông tin sau:

- Chọn option use landing pages from library

- Select landing page layout: chọn Microsoft landing page Template 1

- Trong phần Add logo: ấn Browse chọn logo của công ty

- Ấn Next

10. Màn hình Select end user notification, chọn option Do not deliver notifications, ấn next

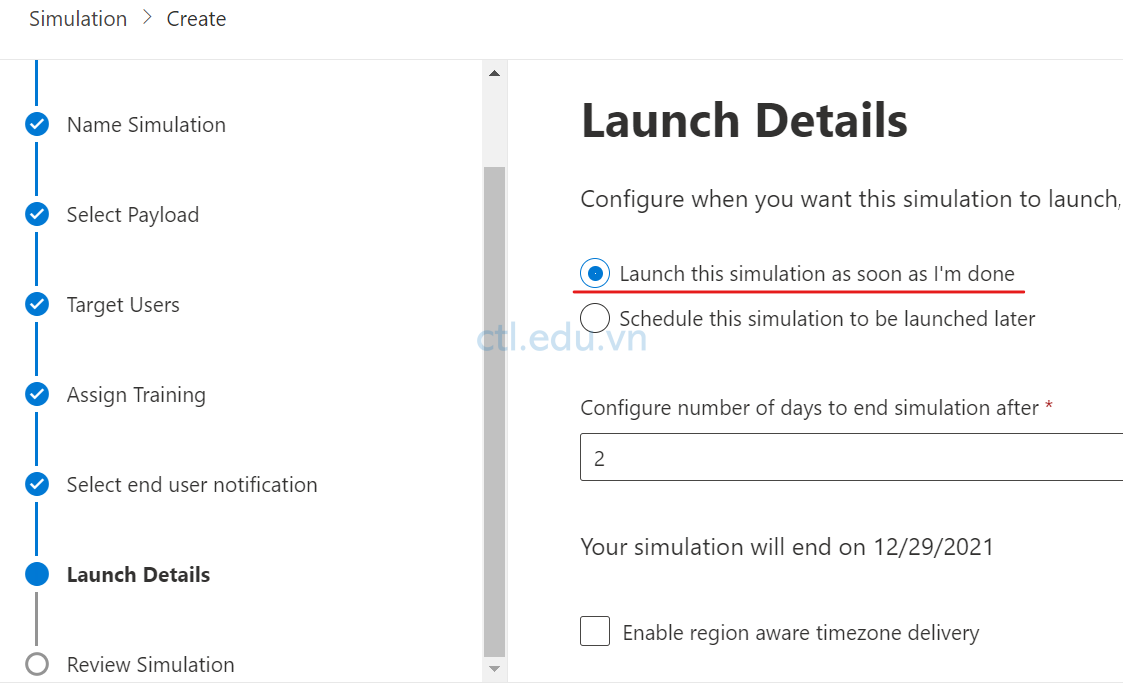

11. Màn hình Launch Details, chọn option Launch this simulation as soon as I’m done ấn Next

12. Màn hình Review Simulation, xem lại các thông tin và ấn Submit. chờ vài phút ấn Done.

Task 2: Xem kết Quả Mô Phỏng Tấn Công

Chú ý! Có thể mất đến 15 phút User1 mới nhận được mail.

- Mở trình duyệt khác, truy cập trang https://portal.office.com, bằng user1@customdomain.com.

- Màn hình Office 365 chọn Outlook.

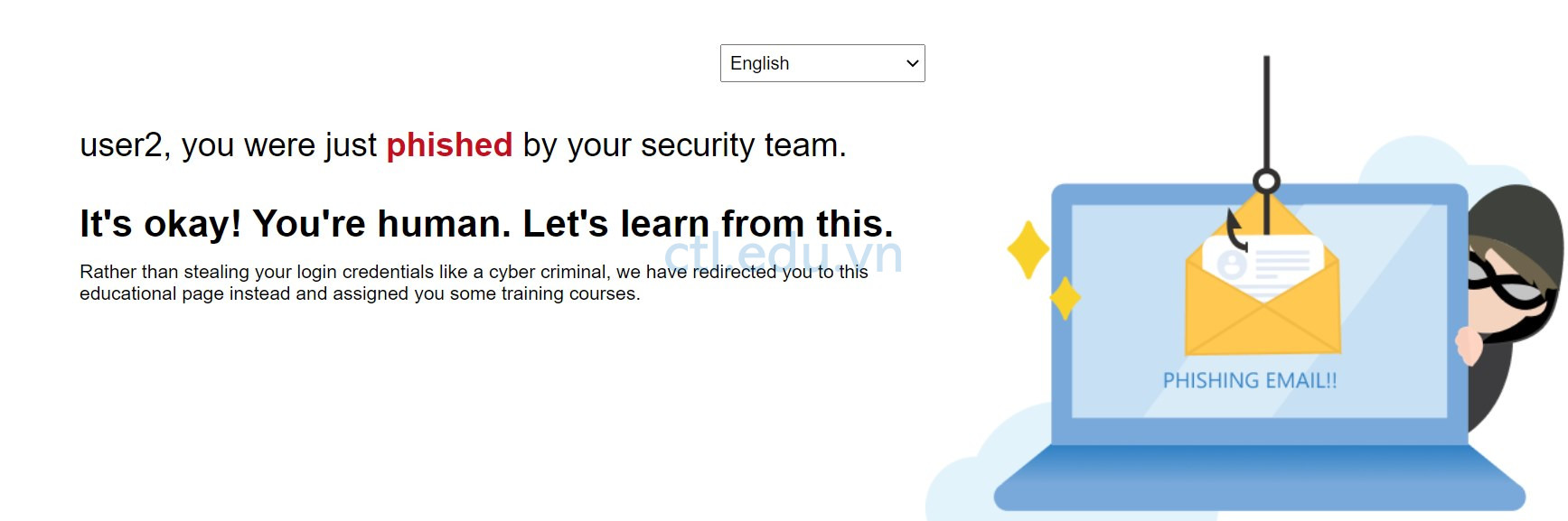

- Kiểm tra thấy user1 nhận được email do Attack Simulator gửi và click vào link trong mail.

- Trở lại trình duyệt của Têncủabạn@customdomain, tại màn hình Attack simulator Training, tại tab simulation chọn PhishingTest1.

- Xem báo cáo về chiến dịch lừa đảo

Thực Hiện Tấn Công bằng Drive-by URL

Task 1: Thiết Lập Drive-by URL

Cuộc tấn công bằng Drive-by URL, là Attacker cố gắng thu hút mục tiêu bằng một trang web hay một thương hiệu nổi tiếng. Tin tặc hy vọng rằng sự quen thuộc với trang web hay thương hiệu nổi tiếng sẽ xây dựng lòng tin đối với mục tiêu, đến mức mục tiêu cảm thấy rằng việc click liên kết URL là an toàn.

- Màn hình Microsoft Defender, menu trái chọn Mail & Collaboration\Attack simulation training.

- Màn hình Attack simulation training, chọn tab Content Library, tiếp tục chọn tab Tenant Payloads và chọn + Create a payload.

- Màn hình Select type, chọn option Email, ấn Next

- Màn hình Select Technique, chon option Drive-by URL, ấn next

- Màn hình Payload name, nhập các thông tin sau:

- Email payload name: Free gift offer

- Description: This payload is for Drive-by URL threats offering free prizes and gifts that are too good to be true

- Ấn Next.

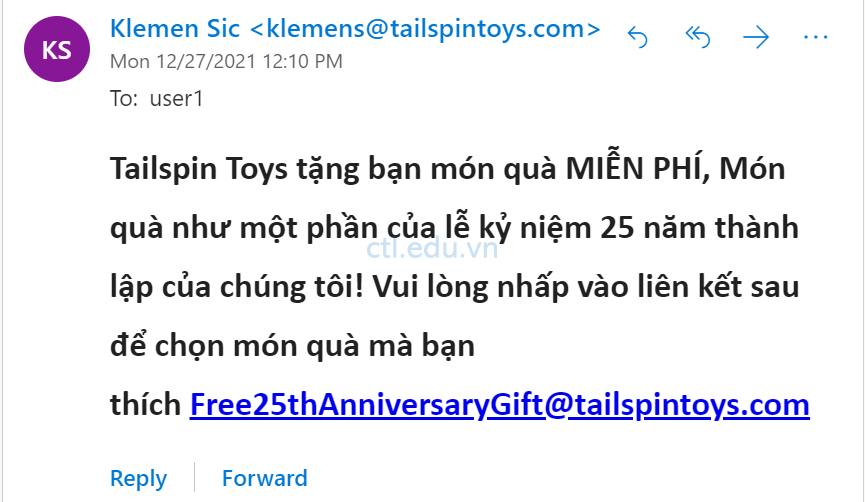

6. Màn hình Configure Payload, nhập các thông tin sau:

- Enter name: Klemen Sic

- From email: klemens@tailspintoys.com

- Email subject: Khuyến mãi tặng đồ chơi miễn phí từ Tailspin Toys

- Select a URL you want to be your phishing link: chọn https://www.prizegives.com

- Theme: chọn Personalized Offer

- Industry:chọn Retail

- Current Event: chọn Yes

- Language: chọn Vietnamese

- Email message: Tailspin Toys tặng bạn món quà MIỄN PHÍ, Món quà như một phần của lễ kỷ niệm 25 năm thành lập của chúng tôi! Vui lòng nhấp vào liên kết sau để chọn món quà mà bạn thích

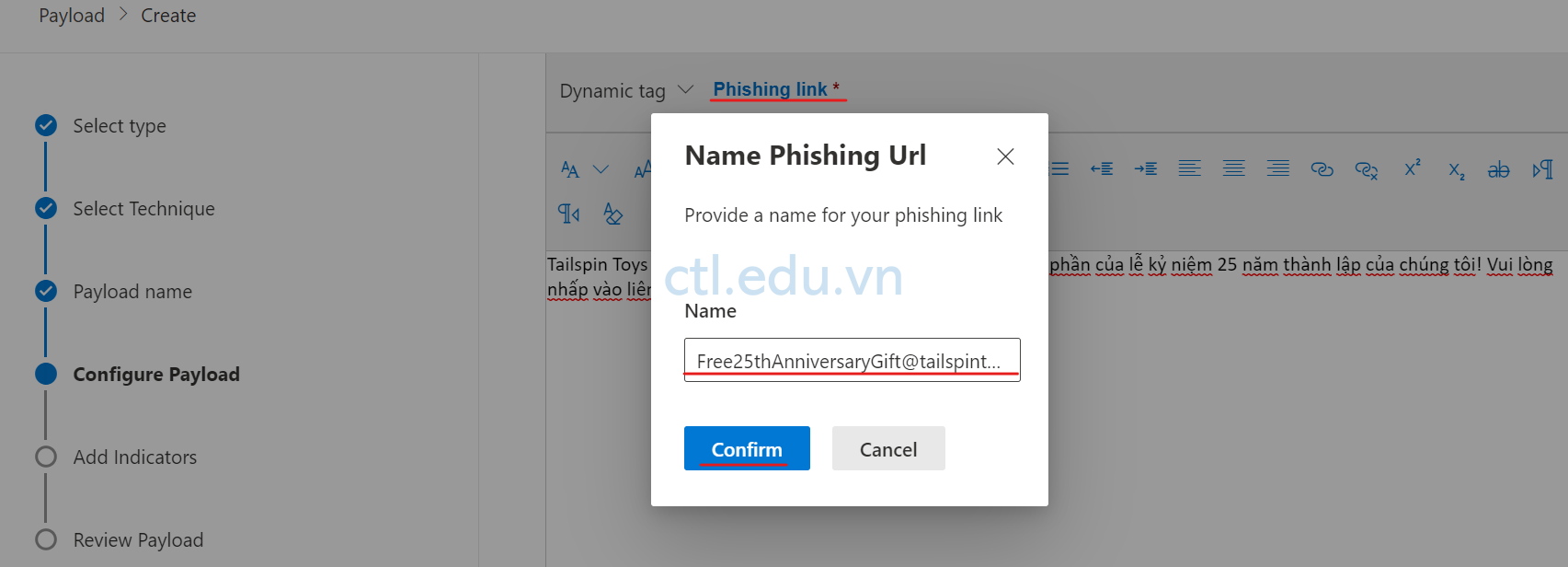

- Sau khi nhập nội dung xong ấn vào Phishing link (ở phía trên phần nhập Email message). Cửa sổ Phishing Url trong phần name nhập vào Free25thAnniversaryGift@tailspintoys.com ấn Confirm.

- Ấn next

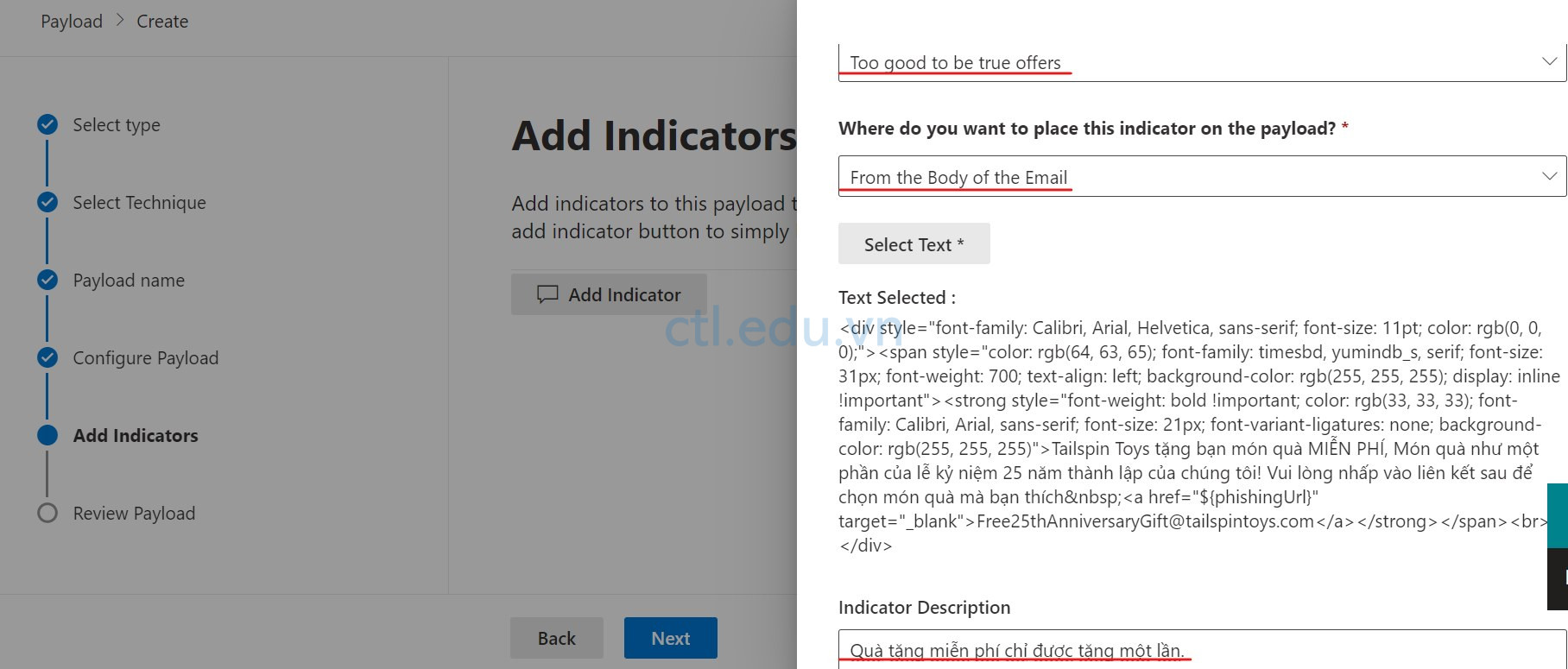

7. Màn hình Add Indicators, ấn Add Indicator, cửa sổ Add Indicator nhập các thông tin sau:

- Select an indicatory you would like to use: chọn Too good to be true offers

- Where do you want to place this indicator on payload: chọn From the Body of the email

- Ấn Select Text

- Cửa sổ Select the required text, đánh dấu khối toàn bộ văn bản ấn Select.

- Trong phần Indicator Description, nhập vào Quà tặng miễn phí chỉ được tặng một lần.

- Ấn Add

- Trở lại màn hình Add Indicators ấn Next

8. Xem lại thông tin đã thiết lập ấn Submit và ấn Done

9. Màn hình Microsoft Defender, menu trái chọn Mail & Collaboration\Attack simulation training.

10. Màn hình Attack simulation training, chọn tab Simulations và chọn + Launch a simulation.

11. Màn hình Select Technique, chọn option Drive-by URL, ấn next

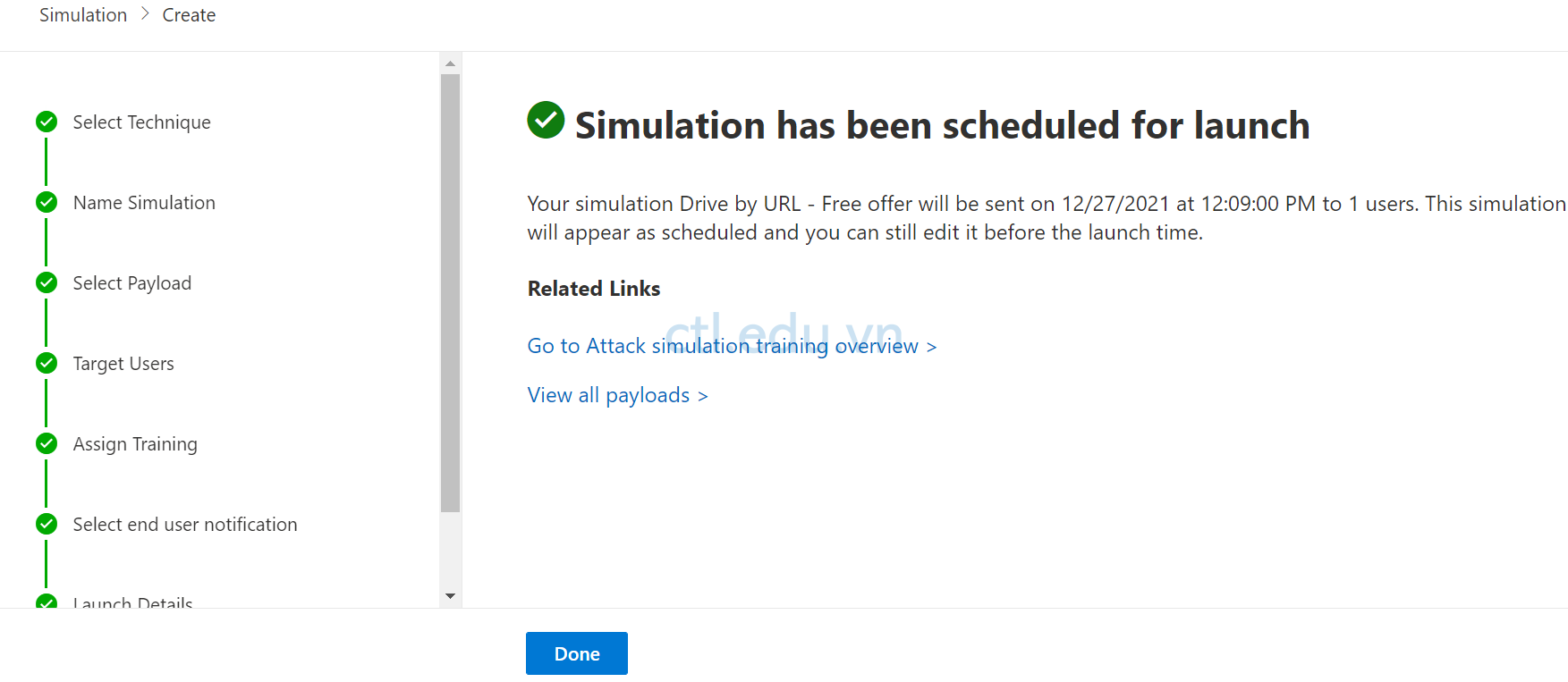

12. Màn hình Name Simulation nhập các thông tin sau:

- Simulation Name: Drive by URL – Free offer

- Description: Mô phỏng này kiểm tra xem người dùng có dễ bị nhận quà tặng miễn phí từ các trang web độc hại hay không

- Ấn next

13. Màn hình Select Payload, check chọn Free gift offer, ấn Next

14. Màn hình Target Users chọn option Include only specific users and groups, ấn +Add Users

15. Cửa sổ Add User, Trong phần Search for Users or Groups nhập vào User1 ấn Enter, check chọn User1, ấn Add 1 User(s)

16. Trở lại màn hình Target Users ấn Next, màn hình Exclude users, ấn Next.

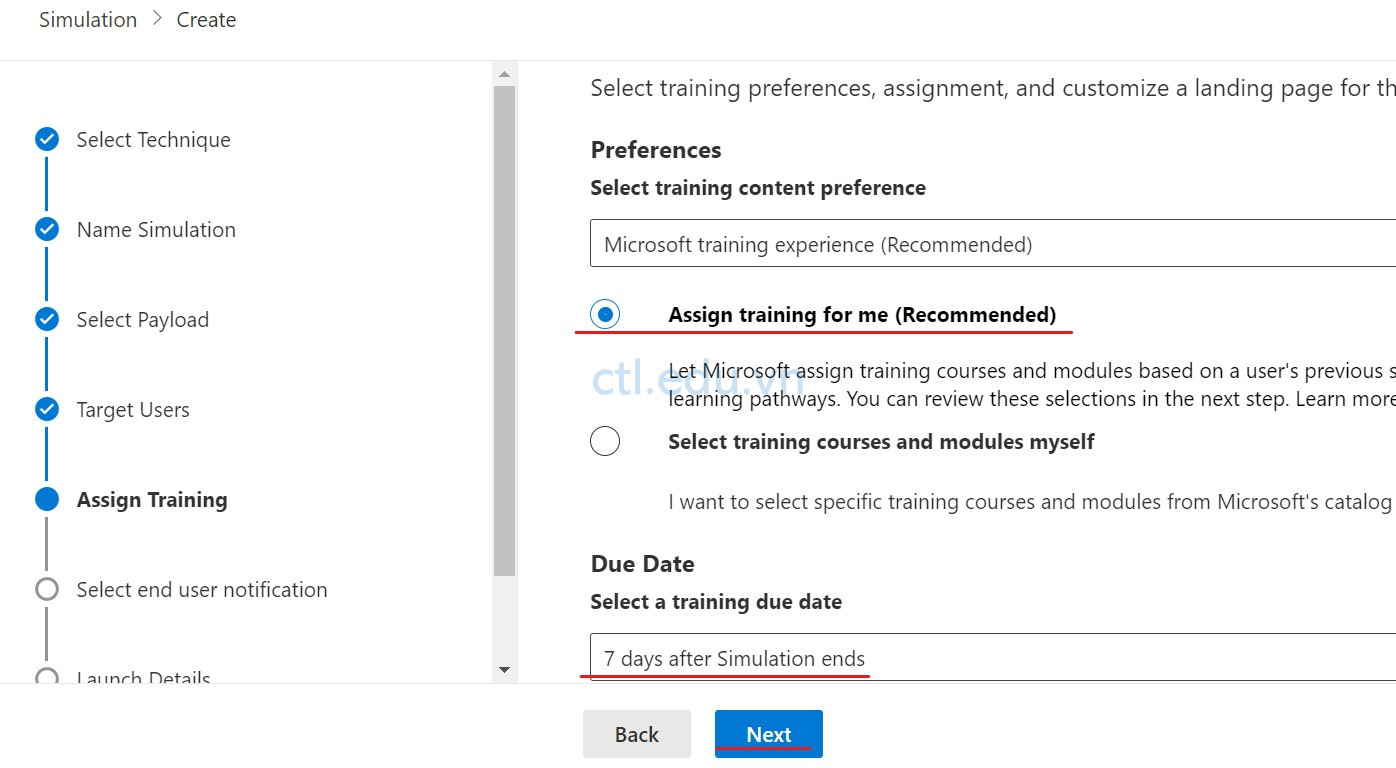

17. Màn hình Assign Training Chọn option Assign training for me (Recommended), trong phần Due Date chọn 7 days after Simulation ends ấn Next.

18. Màn hình Select Phish landing page chọn các thông tin sau:

- Chọn option use landing pages from library

- Select landing page layout: chọn Microsoft landing page Template 1

- Trong phần Add logo: ấn Browse chọn logo của công ty

- Ấn Next

19. Màn hình Select end user notification, chọn option Do not deliver notifications, ấn next

20. Màn hình Launch Details, chọn option Launch this simulation as soon as I’m done ấn Next

21. Màn hình Review Simulation, xem lại các thông tin và ấn Submit. chờ vài phút ấn Done.

Task 2: Kiểm Tra Kết Quả Drive-by URL.

Chú ý! Có thể mất đến 15 phút User1 mới nhận được mail. Chờ email trước khi tiếp tục.

- Mở trình duyệt khác, truy cập trang https://portal.office.com, bằng user1@customdomain.com.

- Màn hình Office 365 chọn Outlook. Kiểm tra thấy user1 nhận được email do Klemen Sic gửi và click vào link trong mail.

- Trở lại trình duyệt của Têncủabạn@customdomain, tại màn hình Attack simulator Training, tại tab simulation chọn Drive by URL – Free offer. Xem báo cáo về chiến dịch.

Thực Hiện Tấn Công bằng Malware Attachment

Task 1: Thiết Lập Cuộc Tấn Công Malware Attachment

Cuộc tấn công bằng Malware Attachment, là Attacker tạo ra một tin nhắn, với một file đính kèm được thêm vào tin nhắn. Khi mục tiêu mở file đính kèm, một số tập lệnh chẳng hạn như macro sẽ thực thi trên thiết bị của mục tiêu, sẽ giúp Attecker chiếm quyền đều khiển thiết bị của mục tiêu và tự lấy thêm thông tin.

- Màn hình Microsoft Defender, menu trái chọn Mail Mail & Collaboration\Attack simulation training.

- Màn hình Attack simulation training, chọn tab Content Library, tiếp tục chọn tab Tenant Payloads và chọn + Create a payload.

- Màn hình Select type, chọn option Email, ấn Next

- Màn hình Select Technique, chon option Malware Attachment, ấn Next

- Màn hình Payload name, nhập các thông tin sau:

- Email payload name: Credit card notification

- Description: This payload is for Malware Attachment threats offering credit information notification from the bank, Ấn Next.

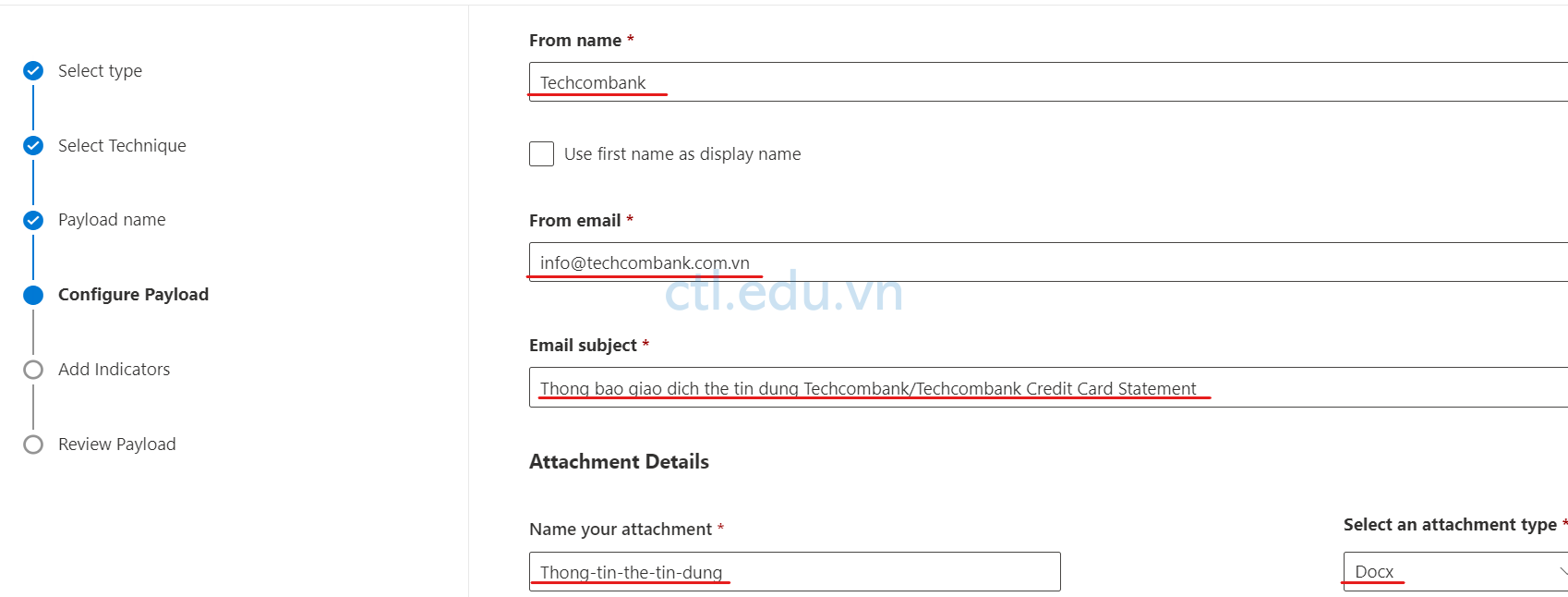

6. Màn hình Configure Payload, nhập các thông tin sau:

- Enter name: Techconbank

- From email: info@techcombank.com.vn

- Email subject: Thong bao giao dich the tin dung Techcombank/Techcombank Credit Card Statement

- Name your attachment: Thong-tin-the-tin-dung

- Select an attachment type: Docx

- Theme: chọn Billing

- Industry:chọn Financial Services

- Current Event: chọn Yes

- Language: chọn Vietnamese

- Email message: Cảm ơn Quý khách đã sử dụng Thẻ Tín Dụng Techcombank. Techcombank trân trọng gửi đính kèm là thông báo giao dịch từ ngày 06/12/2021 đến ngày 05/1/2022. Nếu quý khách đã thanh toán, vui lòng bỏ qua phần thông báo đóng tiền của email này. Mọi thắc mắc Quý khách vui lòng liên hệ Trung Tâm Dịch Vụ Khách Hàng 1800 588 822 hoặc (+84) 84 24 3944 6699 (gọi từ nước ngoài).

- Ấn next

7. Xem lại thông tin đã thiết lập ấn Submit và ấn Done

9. Màn hình Microsoft Defender, menu trái chọn Mail & Collaboration\Attack simulation training.

10. Màn hình Attack simulation training, chọn tab Simulations và chọn + Launch a simulation.

11. Màn hình Select Technique, chọn option Malware Attachment, ấn next

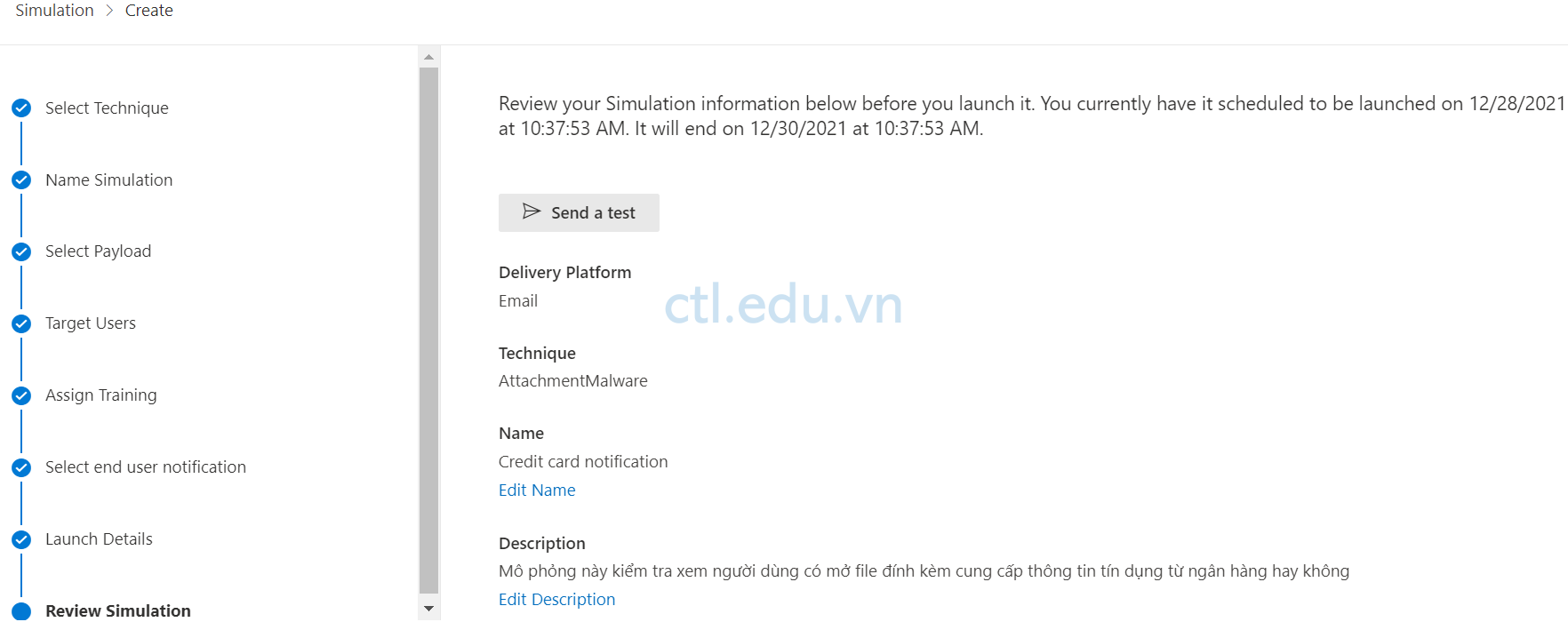

12. Màn hình Name Simulation nhập các thông tin sau:

- Simulation Name: Credit card notification

- Description: Mô phỏng này kiểm tra xem người dùng có mở file đính kèm cung cấp thông tin tín dụng từ ngân hàng hay không

- Ấn next

13. Màn hình Select Payload, check chọn Credit card notification, ấn Next

14. Màn hình Target Users chọn option Include only specific users and groups, ấn +Add Users

15. Cửa sổ Add User, Trong phần Search for Users or Groups nhập vào User1 ấn Enter, check chọn User1, ấn Add 1 User(s)

16. Trở lại màn hình Target Users ấn Next

17. Màn hình Assign Training Chọn option Assign training for me (Recommended), trong phần Due Date chọn 7 days after Simulation ends ấn Next.

18. Màn hình Select Phish landing page chọn các thông tin sau:

- Chọn option use landing pages from library

- Select landing page layout: chọn Microsoft landing page Template 1

- Trong phần Add logo: ấn Browse chọn logo của công ty

- Ấn Next

19. Màn hình Select end user notification, chọn option Do not deliver notifications, ấn next

20. Màn hình Launch Details, chọn option Launch this simulation as soon as I’m done ấn Next

21. Màn hình Review Simulation, xem lại các thông tin và ấn Submit. chờ vài phút ấn Done.

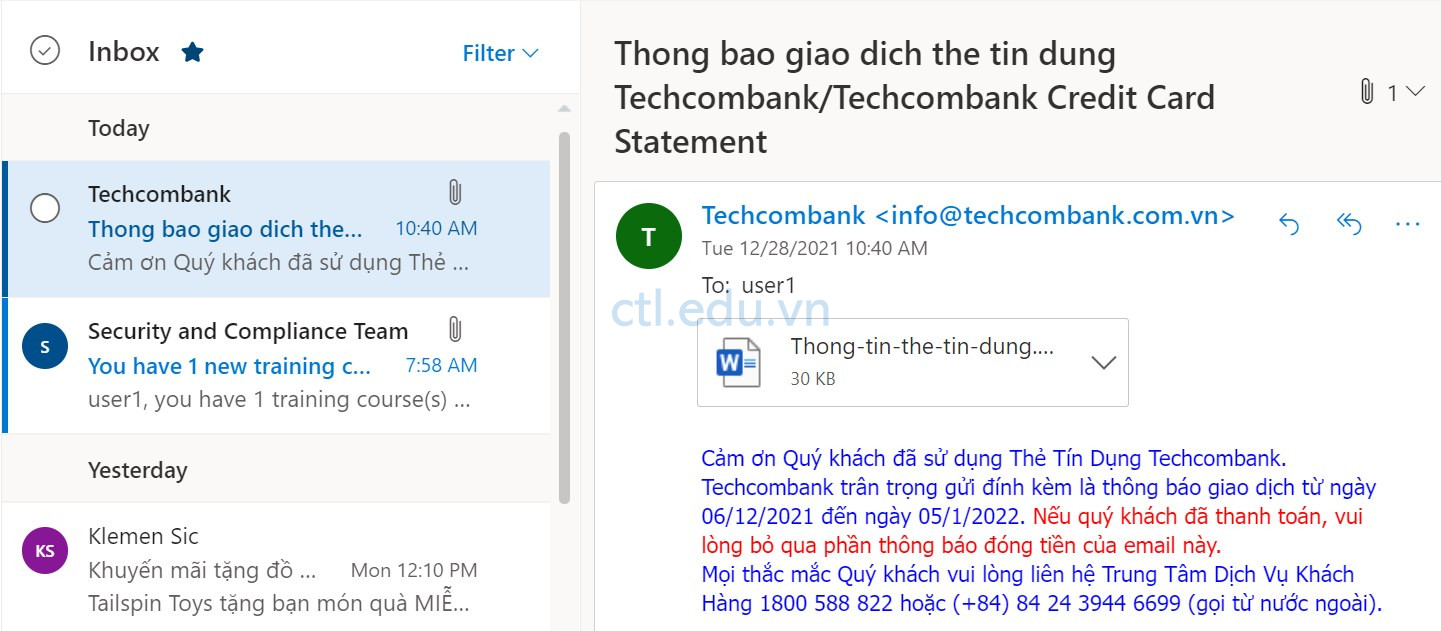

Task 2: Kiểm Tra Malware Attachment

Chú ý! Có thể mất đến 15 phút User1 mới nhận được mail. Chờ email trước khi tiếp tục.

- Mở trình duyệt khác, truy cập trang https://portal.office.com, bằng user1@customdomain.com.

- Màn hình Office 365 chọn Outlook. Kiểm tra thấy user1 nhận được email do Techcombank gửi và click vào file đính kèm trong mail.

- Trở lại trình duyệt của Têncủabạn@customdomain, tại màn hình Attack simulator Training, tại tab simulation chọn Credit card notification. Xem báo cáo về chiến dịch.

Alert Policies

Task 1 – Nhận Alert Notification Khi Gán Quyền RBAC

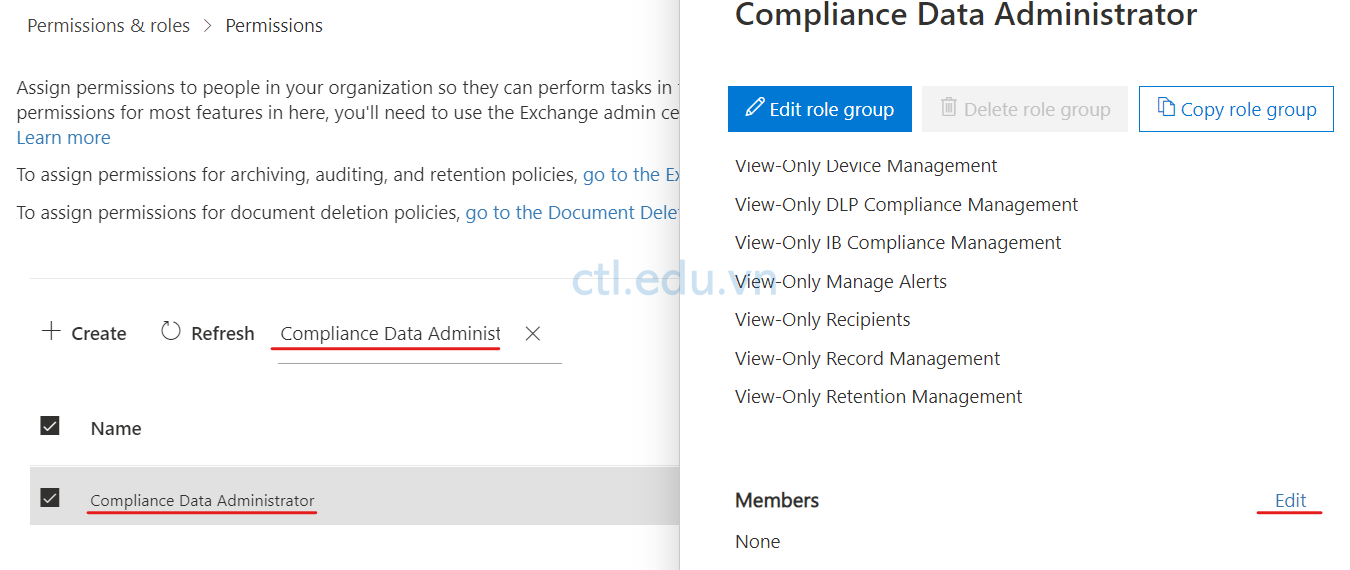

- Tại màn hình Microsoft Defender, menu trái chọn System\Permissions, trong phần Mail & Collaboration Roles chọn Roles

- Màn hình Permissions tìm và check chọn Compliance Administrator.

- Màn hình Compliance Administrator, trong phần Members ấn Edit.

- Màn hình Editing Choose members ấn Choose members.

- Màn hình Choose members, ấn +Add, tìm và chọn user2@customdomain ấn Add, ấn Done, ấn Save.

- Màn hình Compliance Administrator, ấn Close

- Giữ nguyên màn hình Microsoft Defender để làm lab tiếp theo

Task 2 – Tạo Mailbox Permission Alert

Phần này bạn sẽ cấu hình gửi Alert cho user2, khi có hành động gán quyền cho bất kỳ mailbox nào.

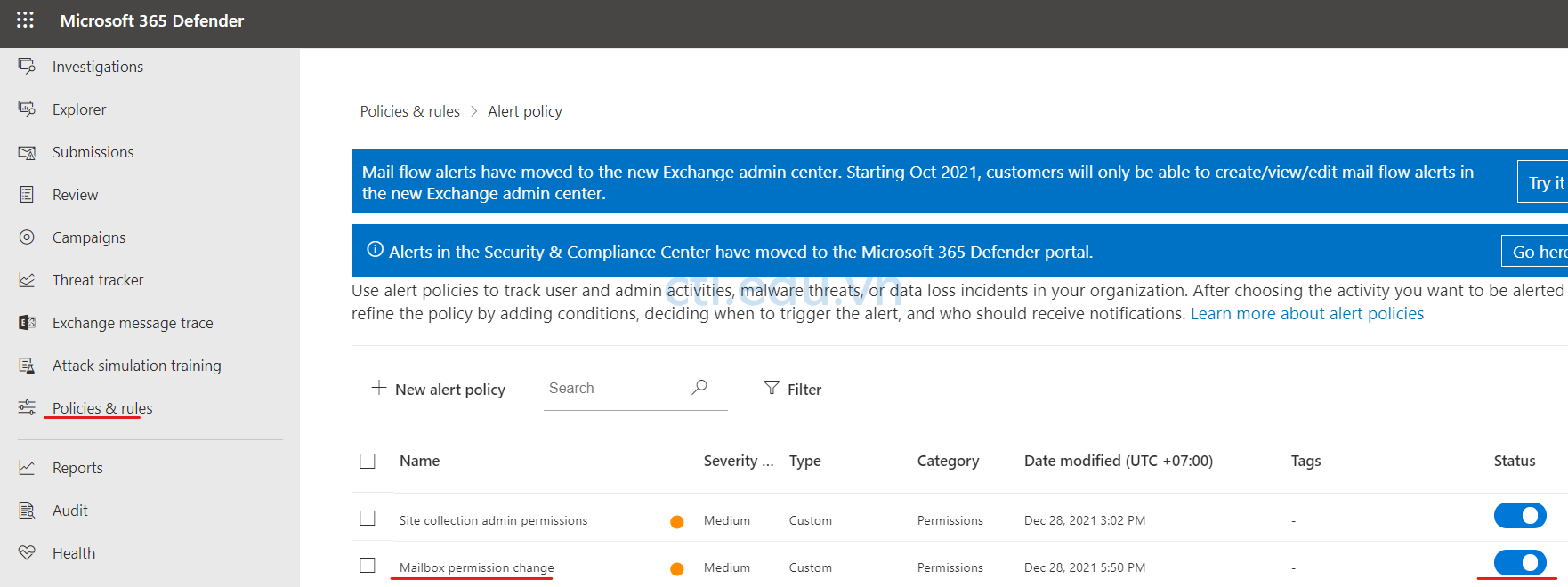

- Tại màn hình Microsoft Defender, menu trái chọn Mail & Collaboration\Policies & rules, và chọn Alert policies.

- Màn hình Alert policies, ấn +New alert policy

- Màn hình New alert policy nhập các thông tin sau:

- Name: Mailbox permission change

- Description: Gửi Alert cho user2, khi có hành động gán quyền permissions cho bất kỳ mailbox nào.

- Severity: Medium

- Category: Permissions

- Ấn Next

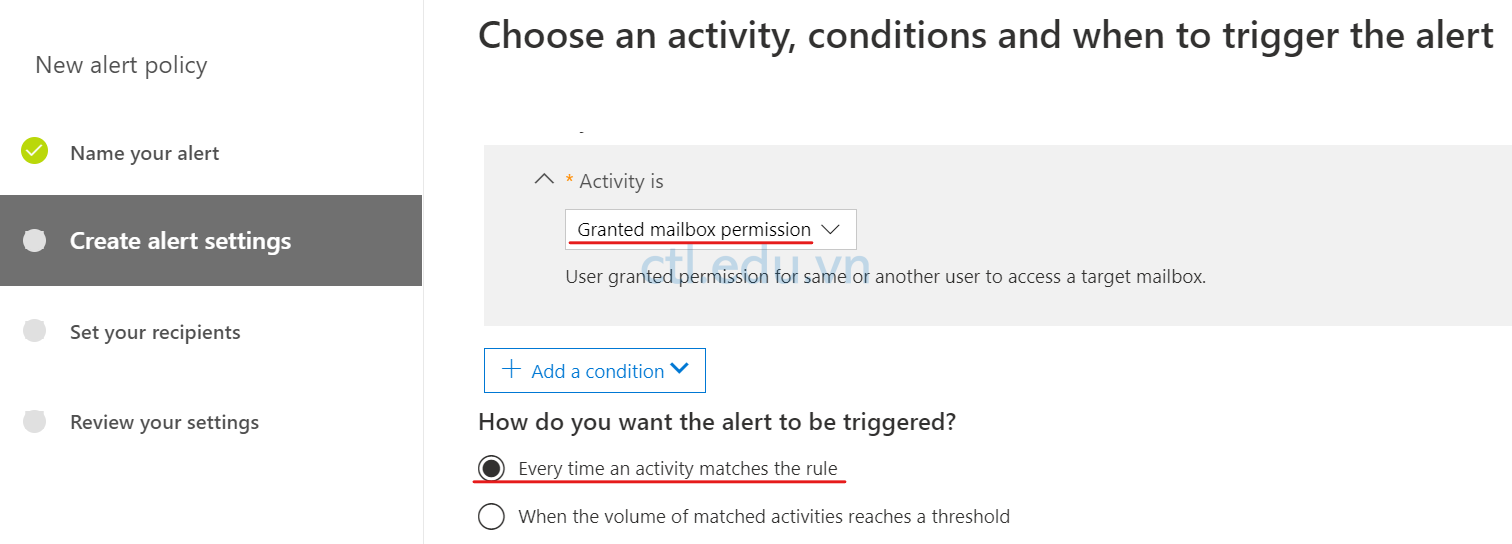

4. Màn hình Choose an activity, conditions and when to trigger the alert, nhập các thông tin sau:

- Activity is: tìm và chọn Granted mailbox permission

- How do you want the alert to be triggered? chọn option Every time an activity matches the rule

- Ấn next

5. Màn hình Decide if you want to notify people when this alert is triggered nhập các thông in sau:

- Email recipients: Bỏ user hiện có, tìm và chọn user2@customdomain

- Daily notification limit: No limit

- Ấn next.

6. Màn hình Review your settings, kéo thanh trượt xuống phía dưới, chọn option Yes, turn it on right away, ấn Submit và ấn Done.

7. Trở lại màn hình Alert policies, quan sát thấy Mailbox permission change có Status là On.

8. Giữ nguyên màn hình Microsoft Defender để làm phần lab tiếp theo.

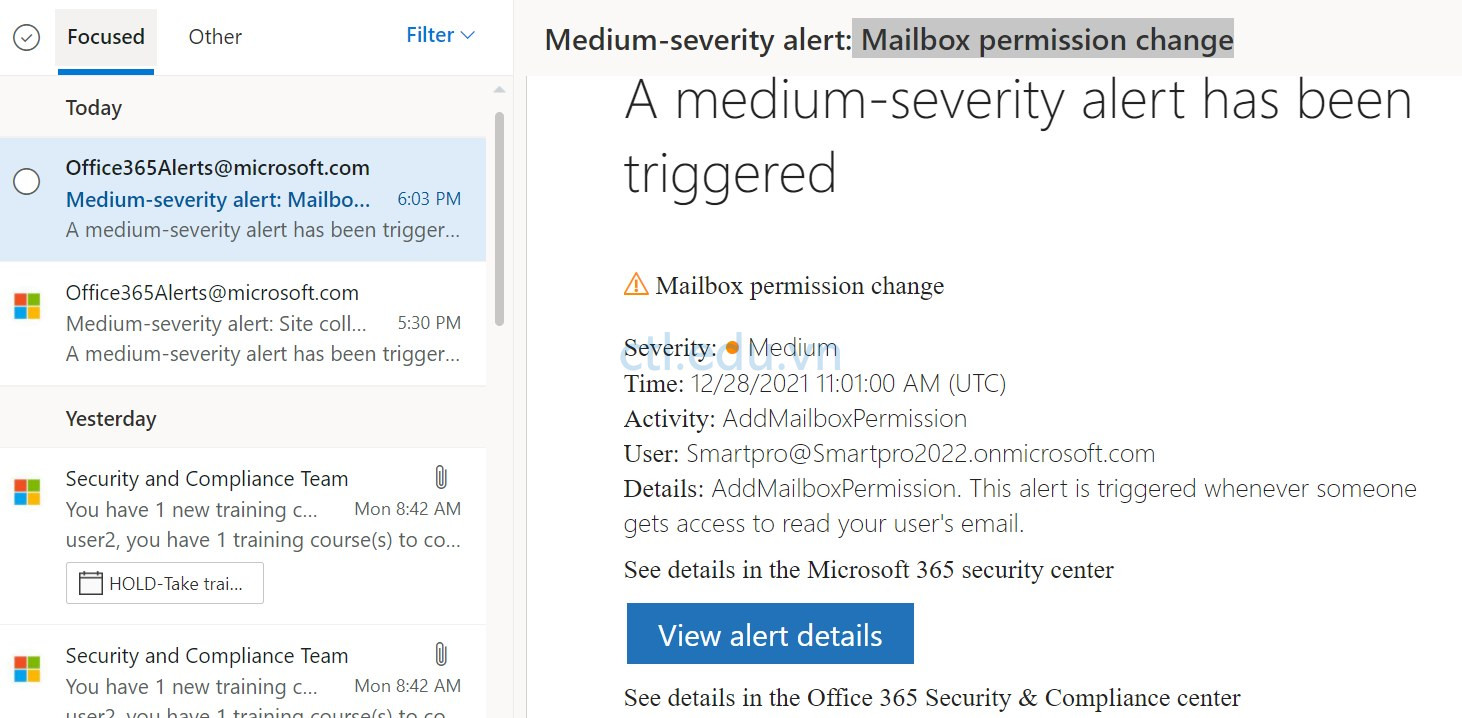

Task 3 – Kiểm Tra Mailbox Permission Alert

- Tại trình duyệt mở tab khác truy cập trang http://admin.microsoft.com bằng quyền têncủabạn@customdomain

- Màn hình Microsoft 365 admin center, menu trái chọn Show all, và chọn Exchange.

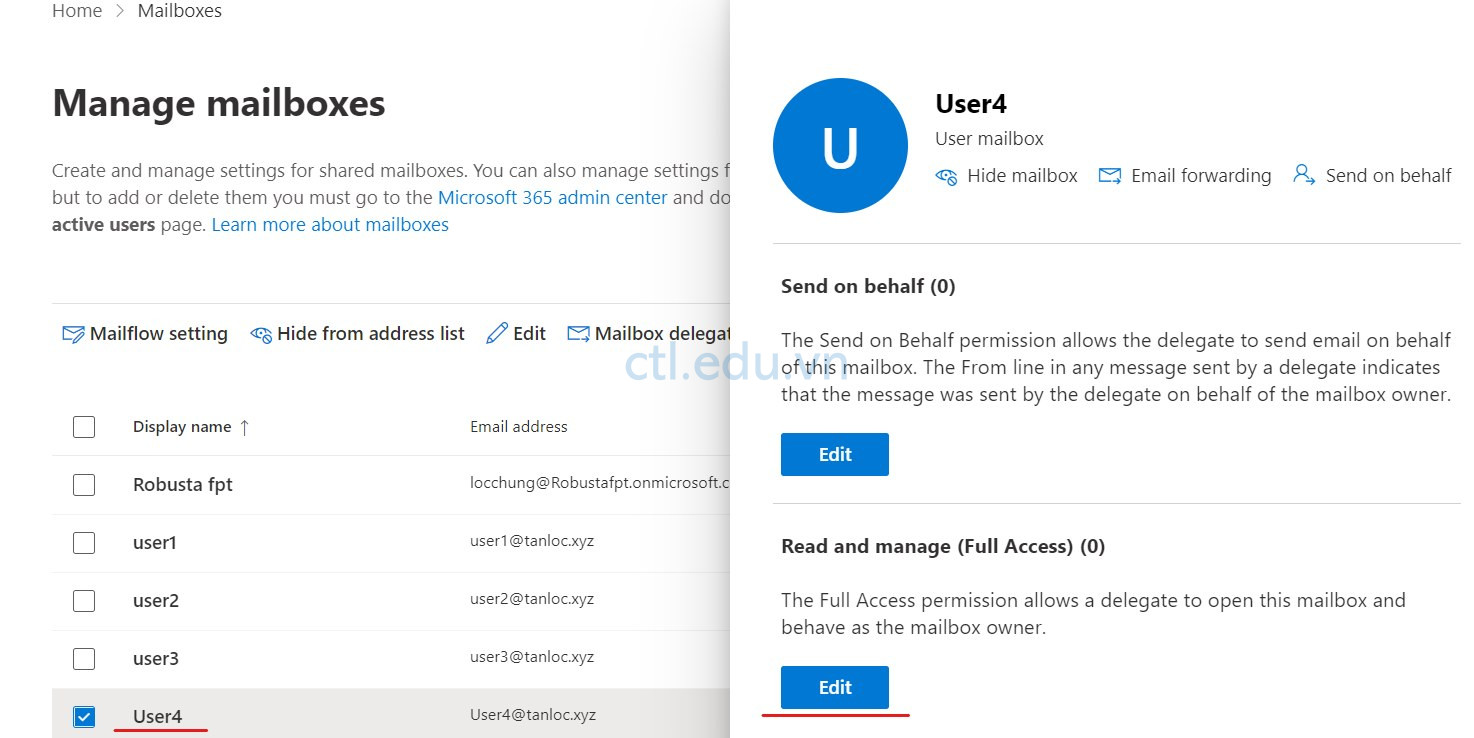

- Màn hình Exchange admin center, menu trái chọn recipients, và chọn mailboxes, Chọn user4

- Cửa sổ User4, chọn tab delegation, và trong phần Read and manage ấn Edit

- Cửa sổ Manage mailbox delegation, ấn + Add permissions, chọn user3 ấn add và ấn OK. (gán user3 có quyền trên mailbox của user4), ấn Save, và OK

6. Vào trình duyệt khác, truy cập trang https://portal.office.com bằng quyền user2@customdomain

7. Màn hình Office 365 chọn Outlook, User2 nhận được mail Mailbox permission change . (có thể đến 15 phút user2 mới nhận được mail này)

8. Trở lại màn hình Microsoft Defender, menu trái chọn Investigation & response\Incidents & Alerts, và Chọn Alerts, Quan sát thấy có Mailbox permission change alert

(Bạn hãy thực hiện phần lab tiếp theo, sau 15 phút kiểm tra lại kết quả)

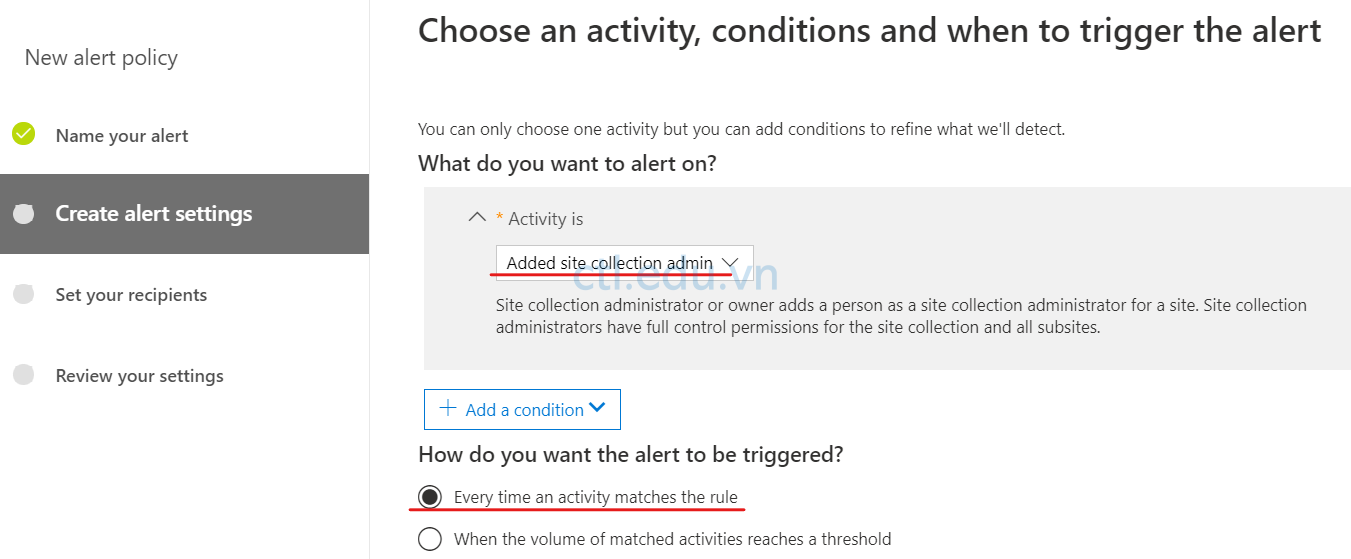

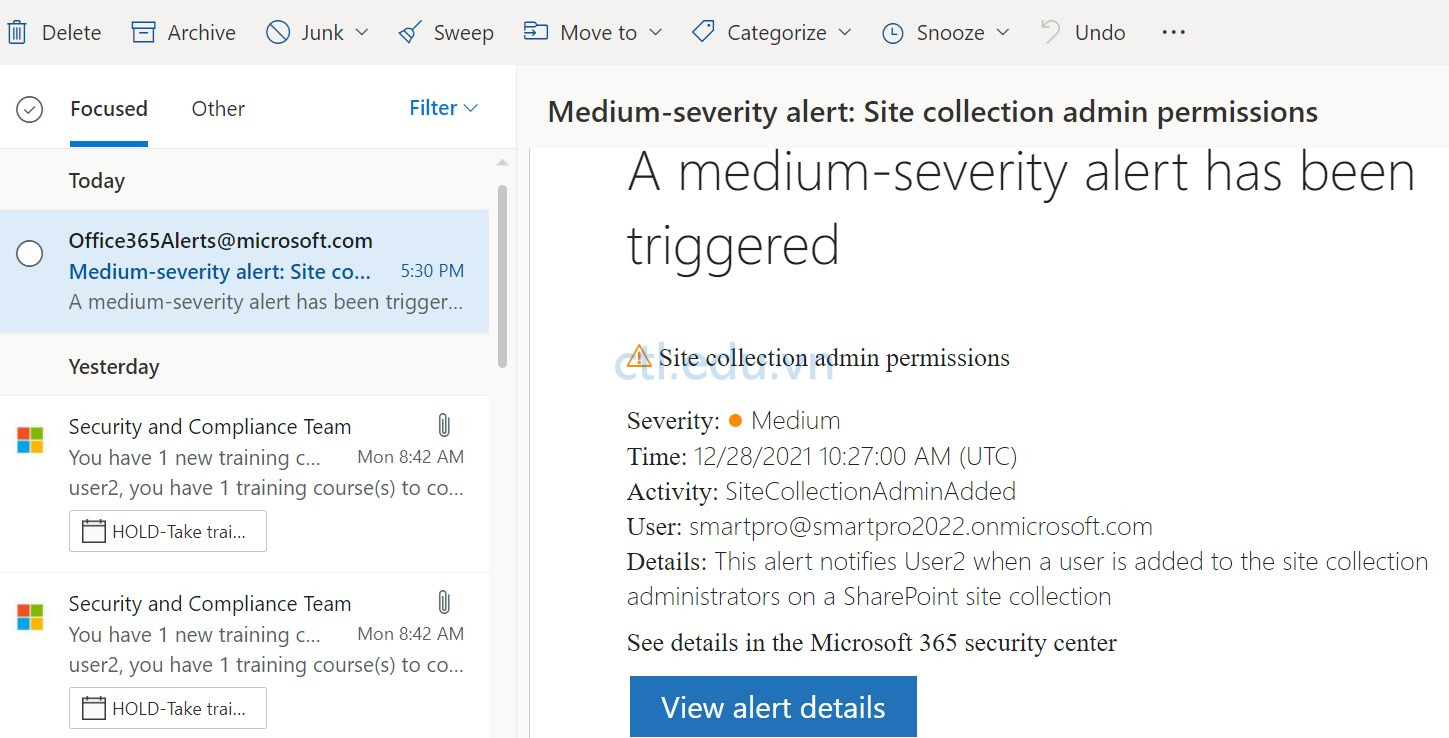

Triển Khai SharePoint Permission Alert

Task 1 – Tạo SharePoint Permissions Alert

- Tại màn hình Microsoft Defender, menu trái chọn Mail & Collaboration\Policies & rules, và chọn Alert policies.

- Màn hình Alert policies, ấn +New alert policy

- Màn hình New alert policy nhập các thông tin sau:

- Name: Site collection admin permissions

- Description: This alert notifies User2 when a user is added to the site collection administrators on a SharePoint site collection.

- Severity: Medium

- Category: Permissions

- Ấn next

4. Màn hình Choose an activity, conditions and when to trigger the alert, nhập các thông tin sau:

- Activity is: tìm và chọn Added site collection admin

- How do you want the alert to be triggered? chọn option Every time an activity matches the rule

- Ấn Next.

5. Màn hình Decide if you want to notify people when this alert is triggered nhập các thông in sau:

- Email recipients: Bỏ user hiện có, tìm và chọn user2@customdomain

- Daily notification limit: No limit

- Ấn next.

6. Màn hình Review your settings, kéo thanh trượt xuống phía dưới, chọn option Yes, turn it on right away, ấn Finish.

7. Giữ nguyên màn hình Microsoft Defender để làm phần lab tiếp theo.

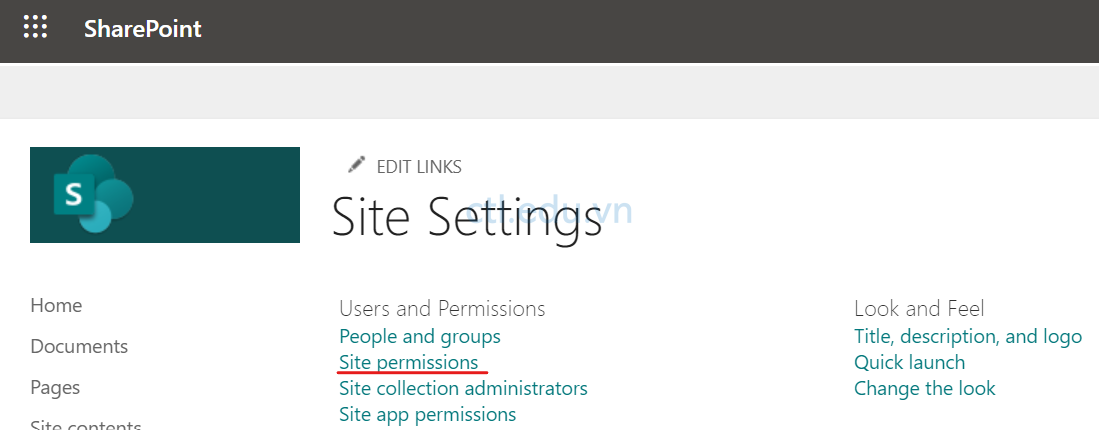

Task 2 – Kiểm Tra SharePoint Permissions Alert

- Mở tab khác, truy cập vào https://portal.office.com bằng quyền têncủabạn@customdomain

- Màn hình Microsoft 365 menu trái chọn Sharepoint

- Màn hình Sharepoint, ở gốc trên bên phải Settings (icon bánh răng) chọn Site Settings

- Màn hình Site Settings, trong phần Users and Permissions, chọn Site permissions.

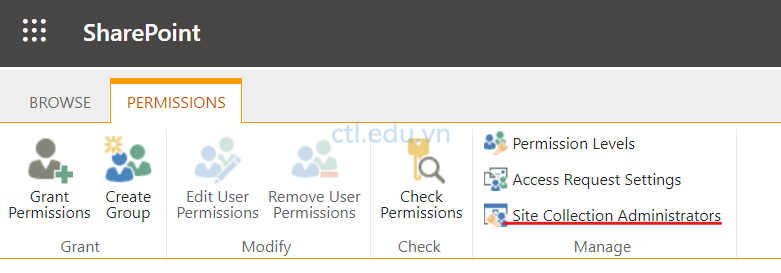

5. Trên thanh ribbon, tại tab Permissions trong phần Manage, chọn Site Collection Administrators.

6. Cửa sổ Site Collection Administrators, nhập và chọn thêm user4 ấn OK.

7. Sau khi thực hiện bước này, User2 sẽ nhận được email cảnh báo.

8. Trở về Outlook của User2 kiểm tra đã nhận được mail Medium-severity alert. (cũng có thể đến 15 phút user2 mới nhận được mail này)

9. Trở lại màn hình Microsoft Defender, menu trái chọn Investigation & response\Incidents & Alerts, và Chọn Alerts, quan sát thấy có Site collection admin permissions alert

(Bạn hãy thực hiện phần lab tiếp theo, sau 15 phút kiểm tra lại kết quả)

10. Giữ nguyên màn hình Microsoft Defender để làm phần lab tiếp theo.

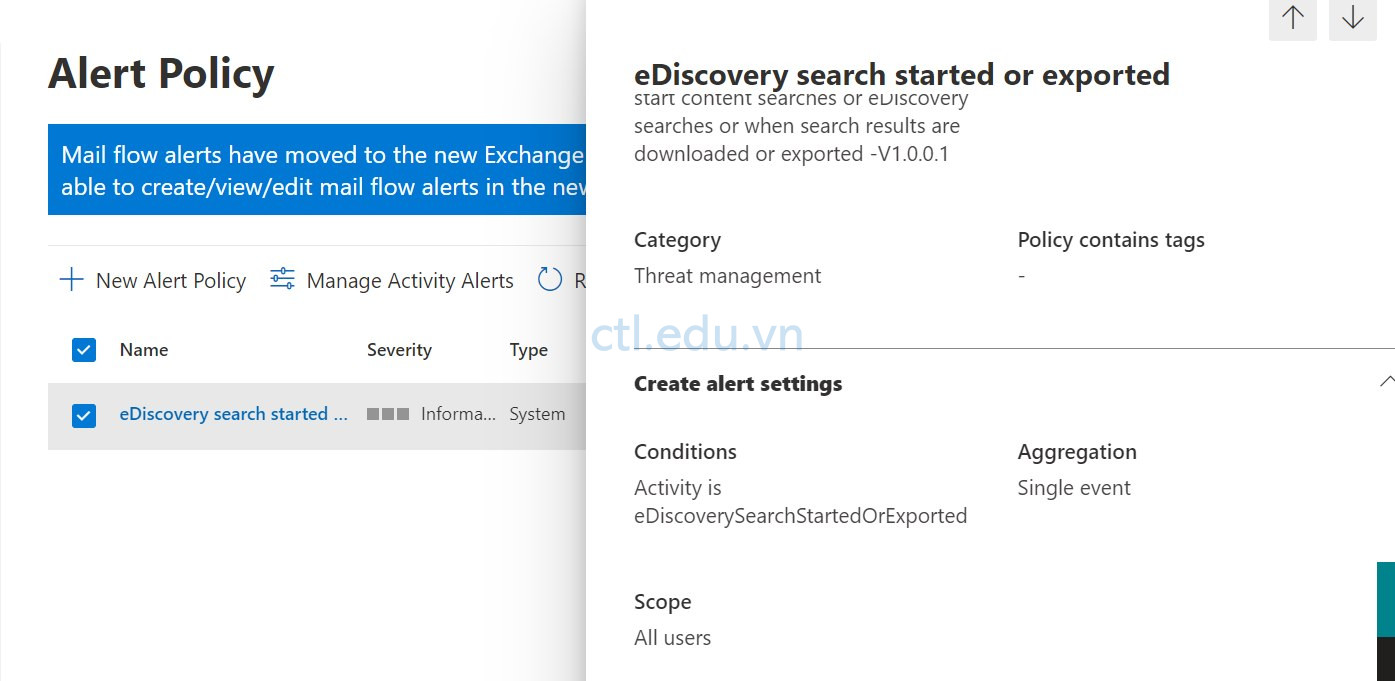

Kiểm Tra eDiscovery Alert Mặc Định

Task 1 – Xem eDiscovery Alert Mặc Định

- Tại màn hình Microsoft 365 Defender, menu trái chọn Mail & Collaboration\Policies & rules, và chọn Alert policies.

- Màn hình Alert policies, tìm và chọn eDiscovery search started or exported

- Màn hình eDiscovery search started or exported, quan sát có các thông tin mặc định sau:

- Status: On

- Conditions: Activity is eDiscoverySearchStartedOrExported

- Aggregation: Single event

- Scope: All users

- Email recipients: TenantAdmins

- Ấn Close

Task 2 – Kiểm Tra default eDiscovery Alert

- Tại Microsoft 365 admin center, Menu trái chọn Compliance.

- Trở lại màn hình Microsoft Purview, menu trái chọn Content search. (Nếu dùng giao diện mới của Microsoft Purview: Chọn Home\eDiscovery\Content search)

- Tại tab Search, ấn +New search.

- Cửa sổ Name and description, trong phần name nhập vào Confidential search và ấn Next

- Cửa sổ Locations, Trong phần Exchange email và SharePoint sites chọn On, ấn Next

- Cửa sổ Define your search conditions, trong phần keywords nhập vào Confidential, ấn Next.

- Cửa sổ Review your search and create it, ấn Submit, ấn Done

- Tại màn hình Content search quan sát cột Status của Content search đang là Starting.

- Chờ vài phút, mở outlook check mail của user têncủabạn@customdomain sẽ nhận được email của eDiscovery Alert gửi về.

- Trở lại màn hình Microsoft Defender, menu trái chọn Investigation & response\Incidents & Alerts, và Chọn Alerts,

- Màn hình Alerts click vào eDiscovery search started or exported. Xem kết quả.

Hoàn tất bài Lab